Złośliwe aplikacje mobilne - Komisja Nadzoru Finansowego

Schematy oszustw

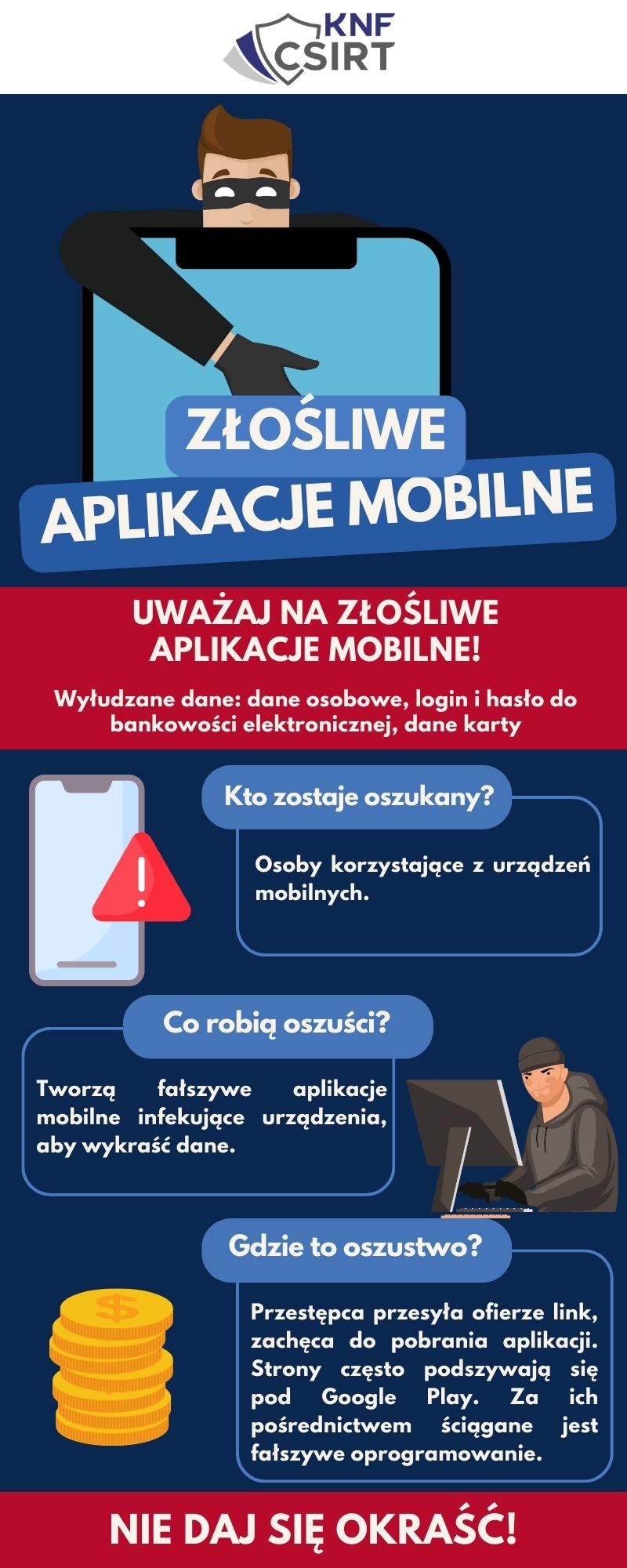

Złośliwe aplikacje mobilne

Oszuści wysyłają wiadomości z informacją, że konieczne jest pobranie aplikacji do wykonania dalszych czynności. Na potrzeby swoich działań mogą tworzyć strony phishingowe łudząco podobne do stron internetowych oficjalnych sklepów z aplikacjami. Co ciekawe, oszuści mogą udostępniać „złośliwe" aplikacje również w oficjalnie działających sklepach, np. Google Play.

Może zdarzyć się, że cyberoszuści stworzą aplikację o tożsamej nazwie, co już istniejąca, np. „Whatsapp”. Oszuści wysyłają do użytkowników informacje o konieczności aktualizacji danej aplikacji lub zainstalowania dodatku bez którego aplikacja nie będzie działać poprawnie. Wówczas może zdarzyć się, że nieświadomy użytkownik zainstaluje aplikację lub dodatek stworzone przez oszustów.

Co zrobić, gdy pobierzesz aplikację stworzoną przez cyberoszusta?

Najczęściej jest tak, że "złośliwe" oprogramowanie, wykorzystując systemowy komponent WebView, wyświetli fałszywą stronę do logowania do usługi, którą uruchomił użytkownik (jest to tzw. mechanizm nakładek - ang. overlay). Dla przykładu, jeżeli na liście celów oszustów znajduje się aplikacja banku, a użytkownik, który nieświadomie "zainfekował" swoje urządzenie postanowi zalogować się do bankowości, nad oryginalną aplikacją wyświetli mu się fałszywe okno logowania. Jeżeli nie zorientuje się, że na ekranie wyświetlona jest nieprawdziwa aplikacja banku i wprowadzi swoje dane do logowania, to zostaną one przesłane do serwera kontrolowanego przez "złośliwe" oprogramowanie.

Skutki pobrania "złośliwego" oprogramowania

Cyberoszuści mogą:

- wykradać dane uwierzytelniające do bankowości elektronicznej,

- odczytywać wiadomości SMS zawierające kody do autoryzacji transakcji płatniczych, a nawet je sobie przesyłać,

- czytać wiadomości w aplikacji do komunikacji,

- przekierowywać połączenia,

- nagrywać ekran,

- wykradać historię konwersacji i listę kontaktów,

- wysłać wiadomości z zainfekowanego urządzenia (np. kolejne wiadomości phishingowe), a następnie usuwać je z folderu z wysłanymi wiadomościami.